SEGURANÇA CORPORATIVA ESTRATÉGICA -...

Transcript of SEGURANÇA CORPORATIVA ESTRATÉGICA -...

Marcos Girão

- SEGURANÇA CORPORATIVA ESTRATÉGICA

-Segurança Física e Patrimonial –-Segurança da Gestão de Áreas e Instalações –

-Segurança das Telecomunicações –

Edital Câmara 2014 (Polícia) – itens 2, 4, 20 e 21

- Professor: Marcos Girão -

SEGURANÇA DA GESTÃO DAS

ÁREAS E INSTALAÇÕES

Consiste na ADOÇÃO DE MEDIDAS EPROCEDIMENTOS de proteção de caráter geral,fiscalização e controle de acesso de locaisconsiderados "PERIGOSOS", seja para visitantes, sejapara os recursos humanos da empresa.

Abrange, também, demarcação, bloqueio e rigorosocontrole de acesso a locais considerados "SENSÍVEIS".

SEGURANÇA DE ÁREAS E INSTALAÇÕES

Recebem cuidados e prioridades diferentes, em termos de ações de segurança, asquais definirão o perfil de sua importância para o negócio.

ÁREAS, INSTALAÇÕES, DEPENDÊNCIAS E AMBIENTES

As DEPENDÊNCIAS e AMBIENTES podem ser entendidos como pequenos espaçosdeterminados dentro das INSTALAÇÕES.

As ÁREAS, grandes espaços dentro dos quais se edificam INSTALAÇÕES.

São SENSÍVEIS todos os materiais, equipamentos, processos, operações,áreas, instalações, dependências e ambientes, cargos ou funções, dados,informações ou conhecimentos cujo valor, natureza ou importância exerça,direta ou indiretamente, GRAVE INFLUÊNCIA sobre a REGULARIDADE,NORMALIDADE ou CONTINUIDADE da atividade institucional.

SENSÍVEIS E PERIGOSOS

Ex: as centrais de vigilância, de telecomunicações, de processamento dedados e de CFTV, geradores, tanques de GLP e caldeiras.

• São PERIGOSOS todos os materiais, equipamentos, processos,operações, áreas, instalações, dependências e ambientes, cargos oufunções cujo grau individual de perigo implique, direta ouindiretamente, RISCO OU AMEAÇA para as instalações, as pessoas,o meio ambiente ou a sociedade.

Ex: arquivos de processos, servidores de rede, cabines de energia e etc...

SENSÍVEIS E PERIGOSOS

CÍRCULOS CONCÊNTRICOS – ÁREAS E INSTALAÇÕES

CÍRCULOS CONCÊNTRICOS – ÁREAS E INSTALAÇÕES

Segurança EXCEPCIONAL: áreas e instalações de excepcional sensibilidade oupericulosidade, cujo acesso é restrito a pessoas estrita e institucionalmente envolvidas nasatividades aí desenvolvidas. Local onde são tratados conhecimentos cujo acessonormalmente exige credencial ultrassecreto.

Segurança ELEVADA: áreas e instalações de elevada sensibilidade ou periculosidade,cujo acesso é restrito a pessoas íntima e institucionalmente envolvidas nas atividades aídesenvolvidas. Local onde são tratados conhecimentos cujo acesso normalmente exigecredencial secreto.

CÍRCULOS CONCÊNTRICOS – ÁREAS E INSTALAÇÕES

Segurança MEDIANA: áreas e instalações de mediana sensibilidade ou periculosidade, cujo acesso érestrito a pessoas que tenham relações institucionais com as atividades aí desenvolvidas. Local onde sãotratados conhecimentos cujo acesso normalmente exige credencial confidencial.

Segurança ROTINEIRA: áreas e instalações de baixa sensibilidade ou periculosidade, cujo acesso érestrito a pessoas que tenham necessidade de trato funcional ou de negócios com as atividadesdesenvolvidas nos locais, onde são tratados conhecimentos que não devam ser do domínio público.Normalmente, exigem credencial reservado.

Segurança PERIFÉRICA: áreas e instalações isentos de sensibilidade ou periculosidade, que integramos limites do perímetro periférico, a partir dos quais se estabelecem limitações à circulação e ao acesso,seja para visitantes, seja para RH (funcionários). Não exigem credencial de segurança.

PONTOS CRÍTICOS E PONTOS DE RISCO

Pontos CRÍTICOS são determinadas áreas einstalações que podem sofrer danos reais queprovoquem perdas.

Ex: Um CPD (Centro de Processamento de Dados).

Pontos DE RISCO são áreas e instalações quepodem causar danos, ou seja, que constituem PORSI MESMAS, riscos ou ameaças contra os ativos, osfuncionários ou a sociedade.

Ex: Um depósito de inflamáveis.

PONTOS CRÍTICOS E PONTOS DE RISCO

Os Pontos Críticos sãonormalmente áreas einstalações sensíveis.

Os Pontos de Riscos são,normalmente, áreas einstalações periculosas.

VIZINHANÇAS E ARREDORES

VIZINHANÇA: são os vizinhos maispróximos, ou seja, aqueles cujaproximidade imediata faz com queexerçam influência direta sobre aatividade institucional e,consequentemente, sobre as ações dasegurança de áreas e instalações.

ARREDORES: são os vizinhos menos próximos, ou seja, aqueles cujaproximidade relativa faz com que exerçam influência indireta sobre aatividade institucional e, consequentemente, sobre as ações da segurançade áreas e instalações.

SEGURANÇA PASSIVA

E

SEGURANÇA ATIVA

A segurança PASSIVA consiste em ações ou atividades da segurançade áreas e instalações com caráter eminentemente DEFENSIVO,tomadas contra ameaças ou riscos potenciais ou reais.

Ex: o emprego de animais, as equipes e equipamentos de filmagens, alarmes de intrusãoe agentes descaracterizados.

SEGURANÇA PASSIVA

A SEGURANÇA PASSIVA de áreas e instalações pode abranger atividades ou açõesofensivas, mas, neste caso ainda assim HÁ QUE PREVALECER O CARÁTER DEFENSIVO dasmedidas e procedimentos adotados

A segurança ATIVA consiste em ações ou atividades da segurança de áreas einstalações com caráter eminentemente OFENSIVO, tornadas contra ameaçasou riscos potenciais ou reais.

Ex: o emprego de animais, equipes de controle de distúrbios, circuitos eletrificados eagentes químicos.

SEGURANÇA ATIVA

A SEGURANÇA ATIVA de áreas e instalações pode abranger atividades ou açõesdefensivas, PREVALECENDO SEMPRE O CARÁTER OFENSIVO das medidas adotadas.

A mais importante medida ATIVA da Segurança deÁreas e Instalações é, o acionamento dos órgãos desegurança pública e de defesa civil, sempre queoportuno, cabível e, principalmente, quando não fordesaconselhável, pois há ocasiões em que convém nãoagir com publicidade.

SEGURANÇA ATIVA

SEGURANÇA ATIVA – OUTRAS MEDIDAS

Reforço de vigilantes

Reforço de armamento

Reforço de animais

Reforço de equipamentos

"Força de reação“

Ação "tipo polícia“

Rede de informantes

É especialmente na segurança de áreas einstalações que se mantém a importância emaior necessidade do emprego do SERVIÇODE VIGILÂNCIA como um dos principaisinstrumentos das ações da segurançacorporativa.

SERVIÇO DE VIGILÂNCIA

SERVIÇO DE VIGILÂNCIA

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

Efeito psicológico inibitório

Impedir o acesso

Retardar o tempo de ação do invasor

Prover tempo de resposta

Definir limites legais ou de área controlada

Impedir ou controlar acessos (de pessoas, volumes e veículos)

Prover condições de detecção

Prover condições de reação

PRINCIPAIS OBJETIVOS DOS RECURSOS

PRINCIPAIS FUNÇÕES DOS RECURSOS

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

Esses instrumentos têm existência devidamente localizável(OSTENSIVIDADE) e finalidade INEQUIVOCAMENTE IDENTIFICÁVEL, para bemcumprir sua destinação.

Todo e qualquer artifício, DESDE QUE FISICAMENTE MATERIALIZADO nasáreas e instalações, pode ser considerado como meio de segurança física.

O serviço de vigilância, os controles de acesso e até os meios de segurançaeletrônicos podem ser considerados instrumentos de segurança física, DESDEQUE OSTENSIVOS E PERFEITAMENTE IDENTIFICÁVEIS.

A segurança física está relacionada aos INSTRUMENTOS MATERIAIS,isto é, os MEIOS MATERIAIS empregados.

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

Esses instrumentos têm existência devidamentelocalizável (OSTENSIVIDADE) e finalidadeINEQUIVOCAMENTE IDENTIFICÁVEL, para bem cumprir suadestinação.

PESSOAS

MEIOS MECÂNICOS

FECHADURAS

BARREIRAS

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

BARREIRAS

Naturais

Artificiais

Animais

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

As BARREIRAS, como meios de segurança física, internos ouexternos, são acidentes naturais do terreno, construções ouartifícios normalmente mais apropriados para emprego emáreas extraprédios.

BARREIRAS

06

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

NATURAIS - cursos e quedas d'água, lagos e lagoas, elevações, taludes,

depressões ou abismos, mangues e alagados, matas, cerrados, áreas desertificadas,geladas ou inóspitas.

TIPOS DE BARREIRAS

06

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

ARTIFICIAIS - os muros, cercas, grades, alambrados, tonéis, cavaletes,

fossos, valas e valões, os próprios prédios e construções diversas.

TIPOS DE BARREIRAS

06

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

ANIMAIS - as aquáticas, como peixes carnívoros (piranhas, tubarões), os

voadores, como águias ou falcões, e os terrestres, como gansos, marrecos, galos,cães bravos ou animais selvagens domesticados.

TIPOS DE BARREIRAS

06

A SEGURANÇA FÍSICA PROPRIAMENTE DITA

À segurança de Áreas e Instalações compete zelar POR TODA ASEGURANÇA DO SISTEMA DE ILUMINAÇÃO.

A localização, a instalação, a manutenção, a operação e aadministração ou até mesmo a modificação de qualquer itemprocedimental do sistema de iluminação, constituem OBJETO DEINEQUÍVOCO interesse da Segurança de Áreas e Instalações.

ILUMINAÇÃO

ILUMINAÇÃO

Iluminação OFENSIVA – de dentro para fora;

Iluminação DEFENSIVA - privilegia as instalações internas;

Pontos de controle - exigem maior controle e segurança;

Perímetro - primeiro anel de proteção;

Áreas monitoradas por sistemas eletrônicos de segurança - necessitam de iluminaçãoadicional e adequada, ainda que se utilizem câmeras do tipo dia e noite;

Fontes de energia PRINCIPAL e ALTERNATIVA - sistema ininterrupto;

Proteção das INSTALAÇÕES - são necessários cuidados para proteger;

Iluminação de EMERGÊNCIA - manutenção e testes permanentes;

Proteção física de ÁREAS CRÍTICAS do empreendimento - todas as áreas críticasinternas e externas.

SEGURANÇA ELETRÔNICA

PARA

PROTEÇÃO DE EMPREENDIMENTOS

Têm com um dos PRINCIPAIS OBJETIVOS suautilização PRINCIPALMENTE COMO MEIO DEDETECÇÃO, IDENTIFICAÇÃO E CONTROLE DASÁREAS PROTEGIDAS, proporcionando ainda aobtenção de informações gerenciais desegurança.

No desenho da arquitetura geral de um sistemade segurança, OS RECURSOS ELETRÔNICOS SÃONORMALMENTE COMPLEMENTARES AOSDEMAIS RECURSOS, mas num cenário maisotimista com maiores investimentos financeirose que exijam visual menos agressivo,seguramente essa relação pode ser inversa.

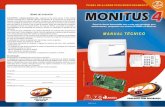

SEGURANÇA ELETRÔNICA

SEGURANÇA ELETRÔNICA

DETECÇÃODE

ALARMES

SENSORES

CENTRAL DE PROCESSAMENTO

CENTRAL DE MONITORAMENTO

Os SENSORES são os responsáveis por ACUSAR OS EVENTOS,

isto é, literalmente "dar o alarme", denunciando uma ocorrênciapor intermédio da emissão de sinais eletromagnéticos, sonoros oude radiofrequência.

DETECÇÃO DE ALARMES

As CENTRAIS DE PROCESSAMENTO recebem e

interpretam os sinais emitidos pelos sensores e acionam reaçõescontra os eventos, programadas e simples, como alertas sonoros ouligações telefônicas para o usuário. São normalmente locais, isto é,internas ou muito próximas das áreas e instalações que buscamproteger.

DETECÇÃO DE ALARMES

As CENTRAIS DE MONITORAMENTO, ou CENTRAIS DE SEGURANÇA, sãocentros de operação de onde são MONITORADAS VÁRIAS CENTRAIS DEPROCESSAMENTO, possibilitando maior nível de interferência nos eventos.

Acionam outros dispositivos - segurança pública ou não pública, defesa civil,pessoal técnico ou o próprio usuário - e permitem máxima exploração de suaspróprias potencialidades.

São NORMALMENTE REMOTAS, podem dispor de ligação áudio e vídeo com osambientes monitorados e admitem operação terceirizada.

DETECÇÃO DE ALARMES

SENSORES

Internos

Não

Internos

Externos

Perimétricos

SENSORES

SENSORES INTERNOS

Por ABERTURA:

Por RUPTURA:

Por MANIPULAÇÃO:

Por VIBRAÇÃO:

SENSORES INTERNOS

Por MOVIMENTO:

Sensor SÍSMICO: Detector de RUÍDO:

SENSORES INTERNOS

SENSORES INTERNOS

SENSORES INTERNOS

SENSORES INTERNOS

SENSORES NÃO INTERNOS

Cercas eletrificadas

Cabos microfônicos e de vibração

Cabos enterrados

SENSORES NÃO-INTERNOS

CIRCUITO FECHADO DE TELEVISÃO - CFTV

O CFTV - Circuito Fechado de Televisão é um sistema de televisionamentoque distribui sinais provenientes de câmeras localizadas em um local especifico,para um ponto de supervisão pré-determinado, que chamamos de CENTRAIS DESEGURANÇA.

CIRCUITO FECHADO DE TELEVISÃO - CFTV

CIRCUITO FECHADO DE TELEVISÃO - CFTV

CIRCUITO FECHADO DE TELEVISÃO - CFTV

Equipamentos destinados a converter níveis de iluminação e cor em sinaiselétricos, seguindo certos padrões.

A câmera cria a imagem através dos níveis de iluminação capturados doambiente através da lente e do sensor de imagem CCD (dispositivo de cargaacoplada). Essa imagem capturada é então processada e transmitida para osistema de controle, como um quad, um multiplexador ou um DVR.

CÂMERAS DE CFTV

As câmeras, basicamente, podem ser dos tipos:

FIXA

DOME

PTZ - Pan, Tilt e Zoom

Os padrões de vídeo são NTSC, PAL e SECAM

Uma câmera do tipo FIXA, que pode ser fornecida comuma lente fixa ou de foco variável (varifocal), é uma câmeracujo campo de visão é fixo quando for instalada.

CÂMERAS DE CFTV

A câmera do tipo DOME, também chamada “minidome”, envolveessencialmente uma câmera fixa previamente instalada dentro de uma pequenacúpula.

A câmera pode ser direcionada para apontar em qualquer direção.

Design discreto , difícil de perceber a direção para a qual a câmera aponta eresistente a violações.

CÂMERAS DE CFTV

Uma câmera PTZ ou uma câmera dome PTZ pode se movimentarhorizontalmente/verticalmente (pan/tilt) e aproximar ou afastar (zoom in/out) aimagem de qualquer área ou objeto.

Podem cobrir uma área extensa, aumentando a flexibilidade das funções depan, tilt e zoom. Elas permitem movimentos horizontais (pan) contínuos de 360graus, e movimentos verticais (tilt) normalmente de 180 graus.

Muitas câmeras PTZ e câmeras dome PTZ aceitam a programação de váriasposições predefinidas.

CÂMERAS DE CFTV

Câmeras Day Night são câmeras que dão a possibilidade de visualizar noescuro, contanto que exista iluminação, e dependendo do modelo, podeaté ser uma iluminação mínima.

Câmeras com Infravermelho (Infrared) são câmeras que permitem avisualização do ambiente no escuro total. Leds de infravermelho em voltada lente possibilitam isso na câmera.

CÂMERAS DE CFTV

MONITORES DE CFTV

MONITORES DE CFTV

O QUAD (Quad Splitter), também chamado de MATRIZ é um dispositivoeletrônico que combina as imagens de várias câmeras e as mostra em ummonitor divido em vários quadros ao mesmo tempo.

Normalmente, possui também um circuito que permite o sequenciamento dasimagens como um sequencial o qual pode mostrar as imagens uma de cada vez.

CFTV - QUAD SPLITTER (QUAD)

O DVR (Digital Video Recorder) ou, em outros termos,Gravador Digital de Vídeo, é um equipamento destinado àgravação de imagens de vídeo digitalmente em um discorígido (HDD).

CFTV - DIGITAL VIDEO RECORDER (DVR)

CONTROLES

DE

ACESSO

Compreende todas as atividades, medidas eprocedimentos dos quais resultem, específica ouacessoriamente, limitação e/ou controle de circulação ou deacesso, de TUDO e de TODOS, no âmbito de umainstituição. Limita e controla, portanto, não só a circulação eo acesso de pessoas, mas de veículos, visitantes, material,documentos, inclusive de dados e informações (os"conhecimentos").

CONTROLES DE ACESSO

PESSOAIS: empregam especificamente osrecursos humanos como meio de controle;

INSTRUMENTAIS: meios materiais diversos ou;

MISTOS: a combinação de ambos para exerceras restrições a que se destinam.

CONTROLES DE ACESSO

Os CONTROLES PESSOAIS podem ser total ou parcialmente

exercidos por pessoal orgânico ou terceirizado, ou ainda, por ambosde forma simultânea, reservando-se para o pessoal das própriasinstituições aqueles controles considerados mais sensíveis eimportantes.

CONTROLES DE ACESSO

Os CONTROLES INSTRUMENTAIS são exercidos por uma grandevariedade de meios e vão desde os mais simples, como uma singelacancela ou até mesmo o próprio relógio de ponto, aos maiscomplexos, como os sistemas biométricos de leitura da íris ou daface.

CONTROLES DE ACESSO

CONTROLES DE ACESSO

orientam o acesso das PESSOAS e dos VEÍCULOS para as áreas e instalações desejadas.

A partir delas que se iniciam os controles procedimentais (adesivos, buttons, crachás euniformes. por exemplo) e todas as atividades passam a se sujeitar às demais regras de segurançada instituição.

Não devem abrigar recursos (pessoas, materiais, equipamentos etc.) que não sejamestritamente necessários à sua rotina de trabalho.

Dependências como controle do CFTV, sala dos vigilantes, de motoristas, auxiliares e sala dearmas, salvo imperiosa necessidade ou absoluta falta de opção, não devem ser localizadas nasportarias.

PORTARIAS

Mais apropriadas para controle de VEÍCULOS.

Podem ser manuais ou automatizadas e, por serem altamentevulneráveis, convém que sejam integradas a outros meios, além dosque empregam apenas o pessoal (CFTV e catracas, por exemplo).

CANCELAS

CONTROLES DE ACESSO

CONTROLES DE ACESSO

Mais apropriados para controle de PESSOAS.

Podem ser manuais ou automatizados e, por sua alta vulnerabilidade, convém que sejamintegrados a outros meios

Os diversos sistemas podem utilizar PORTAS DUPLAS (eclusas), GIRATÓRIAS (normais ou detorniquetes), PORTAIS DETECTORES DE METAIS e MÁQUINAS DE RAIOS X.

PORTAS, PORTÕES E PORTAIS

CONTROLES DE ACESSO

Locais especialmente designados para GUARDA DE DISPOSITIVOS UTILIZADOSNO ACESSO a dependências e no uso de veículos e equipamentos (chaves, cartões,senhas etc.).

Utilizados para reunir e/ou recolher dispositivos utilizados diariamente (chaves de veículos, por exemplo) ou manter sob rígido controle as cópias (segundas vias) de dispositivos em uso, para o caso de extravio, roubo, furto e etc.

CLAVICULÁRIO

CONTROLES DE ACESSO

Usualmente empregadas no controle de acesso de PESSOAS;

Normalmente requerem uma atividade anterior (cadastramento com captura deimagem, por exemplo) que distribua um instrumento de acionamento (cartão,bilhete, crachá etc.).

Quando informatizadas, facultam um grande volume de dados de interesse dosprofissionais de segurança.

CATRACAS

CONTROLES DE ACESSO

Sistemas de AVALIAÇÕES MÓVEIS, que fazem verificações das medidasestabelecidas e realizam checagens sobre o cumprimento ou não dos procedimentosprevistos.

Contemplam todas as modalidades de controle de acesso ou de segurança

empregados e são normalmente definidas de forma sistematizada, emboraadmitam realizações inopinadas.

RONDAS

CONTROLES DE ACESSO

Sistema bastante empregados pelo baixo custo epela variedade de possibilidades que oferecem ossoftwares que lhes dão suporte. Podem ser dememória (de contato) ou de proximidade (semcontato), para leitura de códigos de barras, de tarjasmagnéticas ou de chip inteligente.

CARTÕES

CONTROLES DE ACESSO

PORTEIROS ELETRÔNICOS

DETECTORES DE METAIS

SISTEMAS DE RAIOS-X

CONTROLES DE ACESSO

IDENTIFICAÇÃO DA ÍRIS

identificação da parte do fundo olho, que, tal qual a íris, guardacaracterísticas individuais também únicas para cada pessoa.

Identificação da parte colorida dos olhos, a qual guarda característicasindividuais que são únicas para cada pessoa.

IDENTIFICAÇÃO DA RETINA

CONTROLE SDE ACESSO

IDENTIFICAÇÃO DA FACE

Identificação das impressões de todos ou de um dos dedos, as quaisguardam características individuais igualmente únicas para cada pessoa.

Leitura de pontos delimitadores da face para definição de tamanhos,proporções, formas e distâncias. Identifica as pessoas, ainda que a facetenha sido alterada por barba, bigodes, sobrancelhas, cor ou cortes decabelo diferentes.

IDENTIFICAÇÃO DATILOSCÓPICA

CONTROLES DE ACESSO

As entradas PERMITIDAS são pontos fixos de segurança,denominados de PORTARIA, em que a segurança deve controlar efiscalizar a entrada e saída de pessoas, veículos e materiais.

CONTROLE DE ENTRADAS PERMITIDAS

CONTROLE DE ENTRADAS NÃO-PERMITIDAS

As entradas NÃO PERMITIDAS não são os maiores alvos das invasões.

A fiscalização, o controle e a vigilância devem ser constantes e abrangertodos os pontos do perímetro de segurança, de modo a inibir e impedirqualquer ação criminosa

Fazer a inspeção visual, procurando analisar e memorizar as características daspessoas, mostrando-se atento.

Fazer a abordagem, preferencialmente à distância, procurando obter econfirmar todos os dados necessários ao efetivo controle do acesso;

Nunca julgar as pessoas pela aparência;

Fazer a identificação pessoal, exigindo a apresentação de documento emitidopor órgão oficial e que possua fotografia;

Anunciar o visitante ao visitado e, sendo autorizado seu acesso certificar-se dequem partiu a autorização;

Fazer o devido registro dos dados;

Cumprir às normas estabelecidas internamente.

CONTROLE DE ACESSO DE PESSOAS

ENTRADA de Materiais:

Fazer inspeção visual e identificar de forma completa o entregador;

Verificar a quem se destina, pela nota fiscal, confirmando a previsão de entrega esolicitando seu comparecimento para o recebimento;

Fazer o registro do entregador, da mercadoria que entrou, inclusive do responsávelpelo recebimento.

SAÍDA de Materiais:

Fazer a inspeção visual e a identificação de quem está saindo com o material;

Fazer a conferência do material de acordo com o documento de autorização de saída;

Fazer o registro dos dados.

CONTROLE DE ACESSO DE MATERIAIS

Fazer inspeção visual com atenção voltada às características do veículo eocupantes, bem como o comportamento e atitude dos últimos;

Fazer a abordagem, à distância, procurando obter e confirmar todos osdados e;

É conveniente que, autorizado o acesso, o veículo adentre apenas como condutor. Os demais ocupantes devem desembarcar e acessar o prédiopela entrada de pedestres;

A instalação de clausuras tem sido uma das principais formas deproteger o vigilante e evitar invasões, principalmente com uso de veículosclonados;

Fazer o devido registro dos dados de acordo com normas estabelecidas;

Cumprir rigorosamente as normas internas.

CONTROLE DE ACESSO DE VEÍCULOS

SEGURANÇA

DAS

TELECOMUNICAÇÕES

SEGURANÇA DAS TELECOMUNICAÇÕES

SEGURANÇA DAS TELECOMUNICAÇÕES

SEGURANÇA DOS MEIOS – PRINCIPAIS MEDIDAS

Segurança dos MEIOS de Telecomunicações

SEGURANÇA DA TRANSMISSÃO

Segurança da TRANSMISSÃO de Telecomunicações

Ao tratar dos tipos de transmissão, a segurança busca, basicamente:

determinar o meio mais adequado para certa transmissão;

garantir a correta utilização de suas potencialidades;

garantir o máximo rendimento de suas características e;

observar as regras de exploração estabelecidas.

Equivale a estabelecer uma hierarquia entre os tipos disponíveis, que leve emconta a rapidez e o nível de segurança, normal ou excepcional, que pode serconferido às transmissões.

Segurança dos CONTEÚDO de Telecomunicações

Especialmente voltada para salvaguardar os dados e informações,transmitidos por qualquer meio de telecomunicações disponível, contra asações de interceptação adversa praticadas, especificamente, para obter oteor dos conhecimentos transmitidos.

É eminentemente procedimental e está fundamentada:

na disciplina de regras de exploração e;

no emprego de criptologia.

SEGURANÇA DO CONTEÚDO

SEGURANÇA DOS COMPONENTES

Segurança do COMPONENTES de Telecomunicações

Preocupa-se com a salvaguarda de toda a gama de itens envolvidos nastransmissões.

Envolve ações que impeçam o acesso indevido a registros sobre:

disponibilidade de meios;

origem e destino de transmissões;

titulares;

horários;

Contas e demonstrativos de ligações, contatos ou conferências.

Compreende procedimentos e medidas deverificação da idoneidade, identidade efidedignidade das origens e das fontes, daveracidade dos conteúdos, de sua pertinência,importância e precedência.

SEGURANÇA DA RECEPÇÃO

Segurança da RECEPÇÃO de Telecomunicações

SEGURANÇA DA RECEPÇÃO

Segurança da RECEPÇÃO de Telecomunicações

Impõe que se discipline a ordem em que os conhecimentos devam ser transmitidos,chamada de “precedência”, a qual admite, entre outras, a seguinte forma de gradação:

[CESPE – TECNICO ÁREA 02 (SEGURANÇA) – BACEN – 2013] Acerca de segurançade áreas e instalações, julgue os itens seguintes.

67. Os sensores infravermelhos passivos, utilizados na detecção de intrusão em umambiente, são sensores de movimento, incapazes de detectar variações detemperatura.

Sensor Infravermelho

Gabarito: Errado

[CESPE – TECNICO ÁREA 02 (SEGURANÇA) – BACEN – 2013] Acerca de segurançade áreas e instalações, julgue os itens seguintes.

69. Os detectores de metal do tipo pórtico, normalmente associados a uma portagiratória, identificam a presença de metal pela variação do campoeletromagnético produzido entre as antenas localizadas nas laterais da porta.

Detector de Metal - Pórtico

Gabarito: Certo

[CESPE – TECNICO ÁREA 02 (SEGURANÇA) – BACEN – 2013] Acerca de segurançade áreas e instalações, julgue os itens seguintes.

70. Em locais com incidência direta de luz solar, recomenda-se o uso de câmerascom sistema BLC (back light compensation).

Câmeras com BLC

Gabarito: Certo