Cathedra_4_em_1_Seguranca_Aulas_1_e_2

-

Upload

guilherme-costa -

Category

Documents

-

view

214 -

download

0

Transcript of Cathedra_4_em_1_Seguranca_Aulas_1_e_2

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

1/209

Cathedra - Curso 4 x 1 TISegurana da Informao

Aulas 1 e 2

Prof. M.Sc. Gleyson Azevedo

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

2/209

Arquitetura de Segurana OSI

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

3/209

Arquitetura de Segurana OSIArquitetura deSegurana OSI

Ataques MecanismosServios

Passivos

Ativos

Confidencialidade

Integridade

Disponibilidade

Autenticao

Irretratabilidade

Controle deAcesso

Criptografia

Assinatura Digital

Protocolos deAutenticao

. . .

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

4/209

Servios

Confidencialidade

Requer que a informao em um sistema de computador e ainformao em trnsito sejam acessveis para leitura apenaspelas partes autorizadas.

Isto inclui: impresso; divulgao; at mesmo a existncia de algum tipo de informao.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

5/209

Servios

Autenticao

Requer que a origem da mensagem seja corretamenteidentificada, com a certeza de que a identidade no falsa.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

6/209

Servios

Integridade

Requer que informaes em um sistema de computador e ainformao em trnsito somente sejam modificadas pelaspartes autorizadas.

Modificao consiste em: escrita; mudana; mudana de status; apagamento; criao; duplicao.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

7/209

Servios

Irretratabilidade (No Repdio)

Requer que nem quem enviou e nem quem recebeu amensagem possam negar tais fatos.

Ou seja, quem enviou no poder negar ter envidado nemquem recebeu poder negar ter recebido a mensagem.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

8/209

Servios

Controle de Acesso

Requer que o acesso s informaes seja controlado.Autenticao por meio de:

algo que temos; algo que sabemos; algo que somos.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

9/209

Servios

Disponibilidade

Requer que um sistema de computador garanta a suadisponibilidade s pessoas autorizadas quando necessrio.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

10/209

Servios

No h um mecanismo nico que garantatodos os servios citados.

Sempre haver a necessidade da utilizao de

um conjunto de mecanismos para solucionaro problema proposto.

Entretanto existe um elemento que serve

como base para a maioria dos mecanismosde segurana que so: as tcnicas decriptografia.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

11/209

Servios

O que a criptografia pode fazer?Fornecer o sigilo da informao;

Garantir a autenticidade da remetente;Garantir, implicitamente, a autenticidadedo destino;

Garantir a integridade da informao.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

12/209

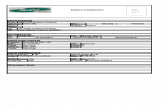

Analista de Finanas e Controle Infra-Estrutura de TI CGU ESAF 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

13/209

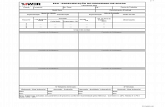

Analista de Sistemas Jnior Infra-Estrutura de TI PetrobrsCESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

14/209

Analista de Finanas e Controle Infra-Estrutura de TI ESAF

A li d Fi C l I f E d TI CGU

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

15/209

Analista de Finanas e Controle Infra-Estrutura de TI CGU ESAF 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

16/209

Ataques

FONTE DAINFORMAO

DESTINO DAINFORMAO

Fluxo normal

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

17/209

Ataques

Interrupo

FONTE DAINFORMAO

DESTINO DAINFORMAO

Um recurso do sistema destrudo ou se torna indisponvel ou intil.Este um ataque disponibilidade.

Exemplos: destruio de uma pea de hardware como um disco rgido; o corte de uma linha de comunicao; tornar indisponvel um sistema de gerncia de arquivos.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

18/209

Ataques

Interceptao

FONTE DA

INFORMAO

DESTINO DA

INFORMAO

Uma parte no autorizada ganha acesso a um recurso.Este um ataque confidencialidade.

A parte no autorizada pode ser uma pessoa, um programa ou umcomputador.Exemplos:

grampos em linhas para capturar dados da rede; cpia de programas ou arquivos;

anlise de trfego.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

19/209

Ataques

Modificao

FONTE DA

INFORMAO

DESTINO DA

INFORMAO

Uma parte no autorizada no somente ganha acesso mastambm adultera o bem.

Este um ataque integridade.Exemplos: mudana de valores em um arquivo de dados; alterao de um programa de tal forma que ele se comportede maneira diferente;

modificao do contedo da mensagem sendo transferida emuma rede.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

20/209

Ataques

Fabricao

FONTE DA

INFORMAO

DESTINO DA

INFORMAO

Uma pessoa no autorizada insere objetos no sistema.

Este um ataque autenticidade.Exemplos:

insero de mensagens maliciosas na rede; adio de registros em um arquivo.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

21/209

Mecanismos

Especficos (podem oferecer algum(ns)dos servios de segurana OSI): cifragem; assinatura Digital; controle de Acesso (srie de mecanismos); integridade (srie de mecanismos);

troca de informao de de autenticao; preenchimento de trfego; controle de roteamento; certificao digital.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

22/209

Mecanismos

Pervasivos (no so especficos aqualquer servio de segurana OSI): funcionalidade confivel; rtulo de segurana; deteco de evento; registros de auditoria; recuperao de segurana.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

23/209

Mecanismos

Servio Cifragem AssinaturaDigital

Controle deAcesso

Integridade dosdados

Autenticao deEntidade Par

S S

Autenticao daOrigem S SControle de Acesso S

Confidencialidade S

Confidencialidade

do fluxo de trfego

S

Integridade dedados

S S S

Irretratabilidade S S

Disponibilidade S

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

24/209

Mecanismos

Servio Troca de Informaes Preenchimento deTrfego

Controle deRoteamento

Autenticao deEntidade Par

S

Autenticao daOrigem

Controle de Acesso

Confidencialidade S

Confidencialidade dofluxo de trfego S SIntegridade de dados

Irretratabilidade

Disponibilidade S

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

25/209

Fundamentos da Criptografia

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

26/209

Conceitos

Criptologia = criptografia +criptoanlise

Criptografia = arte e cincia demanter mensagens seguras.

Criptoanlise = arte e cincia de

quebrar textos cifrados

Analista Suporte PRODEPA CESPE 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

27/209

Analista Suporte PRODEPA CESPE 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

28/209

Conceitos

Criptografar (cifrar ou encriptar);

Decriptografar (decifrar ou

desencriptar);Algoritmo criptogrfico;

Chave criptogrfica;

Espao de chaves;

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

29/209

ConceitosAlgoritmos proprietrios (sigilo do algoritmo e da chave) XAlgoritmos pblicos (sigilo da chave)

Algoritmos proprietrios Algoritmos pblicos

So aqueles que somente poucas pessoas conhecem o cdigo So aqueles que todos conhecem o cdigo

Vantagens:

Geralmente realizar criptoanlise conhecendo o cdigo difcil,

sem conhecer o cdigo ainda mais difcil.

Desvantagens:

O cdigo somente foi avaliado por poucas pessoas, com isso,

podem existir fragilidades no descobertas.

Pode ser feita engenharia reversa em cima de um produto que

implemente o algoritmo e pode ser descoberto o cdigo.

Vantagens:

O cdigo foi avaliado por muitas pessoas tornado o algoritmo

mais confivel.

Maior facilidade de padronizao e produo por fabricantes

diferentes.

Desvantagens:

No caso de descoberta de uma vulnerabilidade no algoritmo,

imediatamente todos os usurios esto comprometidos.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

30/209

Conceitos

Elementos de um sistemacriptogrfico

Algoritmode Cifrao

Algoritmode

Decifrao

Texto claro Texto cifrado(criptograma)

Texto claro

Chave K1 Chave K2

Canal Inseguro

Canal Seguro

Origem Destino

* Problema importante:Distribuio da chave

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

31/209

Sistemas Criptogrficos Simtricos

A chave de cifrao igual chave de decifrao.ou A chave de cifrao pode ser facilmente gerada a partir dachave de decifrao e vice-versa.

Sejam: Ek( )a funo cifrao com a chave k Dk( )a funo de decifrao com a chave k M o texto em claro C o texto cifrado

Logo Ek(M)=C, Dk(C)=M e Dk(Ek(M))=M

cifrao decifraotexto claro texto cifrado texto claro

chave K chave K

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

32/209

Sistemas Criptogrficos Assimtricos oude Chave Pblica

A chave de cifrao diferente da chave de decifrao e

uma chave no pode facilmente ser gerada somente a partirda outra. As duas chaves so relacionadas matematicamente. Sejam:

Ekx( )a funo cifrao com a chave kx

Dkx( )a funo de decifrao com a chave kx M o texto em claro C o texto cifrado

Logo: Ek1(M)=C, Dk2(C)=M e Dk2(Ek1(M))=M

Ek2(M)=C, Dk1(C)=M e Dk1(Ek2(M))=M

cifrao decifraotexto claro texto cifrado texto claro

chaveK1

chaveK2

Perito Polcia Federal CESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

33/209

Perito Polcia Federal CESPE

Analista de Controle Externo Tecnologia da Informao CESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

34/209

Analista de Controle Externo Tecnologia da Informao CESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

35/209

Funes Hash

Em funes unidirecionais, para uma dada entrada, relativamente fcil calcular a sada da funo. Mas dada uma

sada, extremamente difcil calcular uma possvel entradadesta funo. Ou seja, dado x fcil calcular f(x), mas dado f(x) difcilcalcular x. Analogia com o dia a dia: a quebra de um prato

Funes unidirecionais (one way)

x

xx

xx

x

xx

xx

x

x x

x

fcil

difcil

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

36/209

Funes Hash

Uma funo de condensao (hash) uma funo que

recebe, como entrada, uma string de tamanho varivel(chamada de pr-imagem) e a converte em uma string desada de tamanho fixo, geralmente menor, chamada de valorhash (resumo ou valor condensado).

Funes de condensao (hash functions)

x

x

xx

x

x

xx

xx

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

37/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

38/209

Funes Hash

uma funo hash que trabalha em uma direo: fcil calcular ovalor hash de uma pr-imagem, mas difcil calcular uma pr-imagemque d como valor hash um valor previamente escolhido.

Exemplo de aplicao: Armazenamento de senhas

Funes de condensao unidirecionais(one-way hash functions)

xx

x

xx

x

x

x

x x

difcil

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

39/209

Processos bsicos para cifrao

SubstituioMonoalfabtica

- Utiliza um alfabeto de substituio

Polialfabtica- Utiliza vrios alfabetos de substituio

Permutao ou transposio

- Modifica a posio dos smbolos

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

40/209

Sistemas Criptogrficos Modernos

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

41/209

Sistemas Simtricos (blocos)

DESAES

Modos de Operao

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

42/209

DES

Algoritmo amplamente difundido eestudado

Originado a partir do Lucifer (IBM)Aprovado como padro em 1977Mensagem: 64 bits Chave: 56 bits (64 mas 8 so de paridade)Mensagem cifrada: 64 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

43/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cif rado

K1

K2

K16

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

44/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cif rado

K1

K2

K16

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

45/209

DESPermutao inicial (IP)

58 50 42 34 26 18 10 2 60 52 44 36 28 20 12 4

62 54 46 38 30 22 14 6 64 56 48 40 32 24 16 8

57 49 41 33 25 17 9 1 59 51 43 35 27 19 11 3

61 53 45 37 29 21 13 5 63 55 47 39 31 23 15 7

OU SEJA

31 2 64 5 97 8

b1

b2

b3

b4

b5

b6

b7

b8

b9

b64

b63

b62

b61

64636261

...

IP

31 2 64 5 97 8

b58

b50

b42

b34

b26

b18

b10

b2

b60

b7

b15

b23

b31

64636261

...

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

46/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cifrado

K1

K2

K16

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

47/209

DESFuno F

Ri-1Ki

permutao deExpanso

SubstituioS-Box

PermutaoP-Box

48 bits 48 bits

32 bits

32 bits

32 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

48/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

49/209

DES

Permutao de Expanso

32 1 2 3 4 5 4 5 6 7 8 9

8 9 10 11 12 13 12 13 14 15 16 17

16 17 18 19 20 21 20 21 22 23 24 25

24 25 26 27 28 29 28 29 30 31 32 1

OU SEJA

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16

32

48

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

50/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cifrado

K1

K2

K16

Ri-1Ki

permutao deExpanso

SubstituioS-Box

PermutaoP-Box

48 bits48 bits

32 bits

32 bits

32 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

51/209

DESSubstituio S-Box

S-Box 1 S-Box 2 S-Box 3 S-Box 4 S-Box 5 S-Box 6 S-Box 7 S-Box 8

entrada de 48 bits

sada de 32 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

52/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cifrado

K1

K2

K16

Ri-1Ki

permutao deExpanso

SubstituioS-Box

PermutaoP-Box

48 bits48 bits

32 bits

32 bits

32 bits

S-Box 1 S-Box 2 S-Box 3 S-Box 4 S-Box 5 S-Box 6 S-Box 7 S-Box 8

entrada de 48 bits

sada de 32 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

53/209

DESS-box1

0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15

0 14 4 13 1 2 15 11 8 3 10 6 12 5 9 0 7

1 0 15 7 4 14 2 13 1 10 6 12 11 9 5 3 8

2 4 1 14 8 13 6 2 11 15 12 9 7 3 10 5 0

3 15 12 8 2 4 9 1 7 5 11 3 14 10 0 6 13

Dada a entrada na base 2:

ABCDEF

AF -> define a linhaBCDE -> define a coluna

Exemplo:

Entrada: 01001101-> linha 11001 -> coluna 9

Sada ser 6 -> 0110

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

54/209

DESS-box 215 1 8 14 6 11 3 4 9 7 2 13 12 0 5 10

3 13 4 7 15 2 8 14 12 0 1 10 6 9 11 5

0 14 7 11 10 4 13 1 5 8 12 6 9 3 2 15

13 8 10 1 3 15 4 2 11 6 7 12 0 5 14 9

S-box 310 0 9 14 6 3 15 5 1 13 12 7 11 4 2 8

13 7 0 9 3 4 6 10 2 8 5 14 12 11 15 1

13 6 4 9 8 15 3 0 11 1 2 12 5 10 14 7

1 10 13 0 6 9 8 7 4 15 14 3 11 5 2 12

S-box 47 13 14 3 0 6 9 10 1 2 8 5 11 12 4 15

13 8 11 5 6 15 0 3 4 7 2 12 1 10 14 9

10 6 9 0 12 11 7 13 15 1 3 14 5 2 8 4

3 15 0 6 10 1 13 8 9 4 5 11 12 7 2 14

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

55/209

DESS-box 52 12 4 1 7 10 11 6 8 5 3 15 13 0 14 9

14 11 2 12 4 7 13 1 5 0 15 10 3 9 8 6

4 2 1 11 10 13 7 8 15 9 12 5 6 3 0 14

11 8 12 7 1 14 2 13 6 15 0 9 10 4 5 3

S-box 612 1 10 15 9 2 6 8 0 13 3 4 14 7 5 11

10 15 4 2 7 12 9 5 6 1 13 14 0 11 3 8

9 14 15 5 2 8 12 3 7 0 4 10 1 13 11 6

4 3 2 12 9 5 15 10 11 14 1 7 6 0 8 13

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

56/209

DESS-box 74 11 2 14 15 0 8 13 3 12 9 7 5 10 6 1

13 0 11 7 4 9 1 10 14 3 5 12 2 15 8 6

1 4 11 13 12 3 7 14 10 15 6 8 0 5 9 2

6 11 13 8 1 4 10 7 9 5 0 15 14 2 3 12

S-box 813 2 8 4 6 15 11 1 10 9 3 14 5 0 12 7

1 15 13 8 10 3 7 4 12 5 6 11 0 14 9 2

7 11 4 1 9 12 14 2 0 6 10 13 15 3 5 8

2 1 14 7 4 10 8 13 15 12 9 0 3 5 6 11

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

57/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cifrado

K1

K2

K16

Ri-1Ki

permutao deExpanso

SubstituioS-Box

PermutaoP-Box

48 bits 48 bits

32 bits

32 bits

32 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

58/209

DESPermutao P Box

OU SEJA

16 7 20 21 29 12 28 17 1 15 23 26 5 18 31 10

2 8 24 14 32 27 3 9 19 13 30 6 22 11 4 25

31 2 64 5 97 8

b1 b2 b3 b4 b5 b6 b7 b8 b9 b32b31b30b2932313029

...

PBox

31 2 64 5 97 8

b16 b7 b20 b21 b29 b12 b28 b17 b1 b25b4b11b22...

32313029

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

59/209

DEStexto claro

IP

L0 R0

f

L1 R1

f

L2 R2

L15 R15

f

L16 R16

IP -1

texto cif rado

K1

K2

K16

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

60/209

DESPermutao final (IP-1)

OU SEJA

40 8 48 16 56 24 64 32 39 7 47 15 55 23 63 31

38 6 46 14 54 22 62 30 37 5 45 13 53 21 61 29

36 4 44 12 52 20 60 28 35 3 43 11 51 19 59 27

34 2 42 10 50 18 58 26 33 1 41 9 49 17 57 25

31 2 64 5 97 8

b1 b2 b3 b4 b5 b6 b7 b8 b9 b64b63b62b61...

IP-1

31 2 64 5 97 8

b40 b8 b48 b16 b56 b24 b64 b32 b39 b25b57b17b4964636261

...

64636261

Chave

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

61/209

DESChave

permutedchoice 1

C0 D0

shift esquerda

shift esquerda

C1 D1

permutedchoice 2

K1

shift esquerda

shift esquerda

Cn Dn

permuted

choice 2

Kn=2,3,...,15

shift esquerda

shift esquerda

C16 D16

permutedchoice 2

K16

1,2,3, 64. . . . . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

Gerao das chaves de roundRound Nmero de

deslocamentos

1 1

2 1

3 2

4 2

5 2

6 2

7 2

8 2

9 1

10 2

11 2

12 2

13 2

14 2

15 2

16 1

Ch

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

62/209

DESGerao das chaves de round

Chave

permutedchoice 1

C0 D0

shift esquerda

shift esquerda

C1 D1

permutedchoice 2 K1

shift esquerda

shift esquerda

Cn Dn

permutedchoice 2

Kn=2,3,...,15

shift esquerda

shift esquerda

C16 D16

permutedchoice 2

K16

1,2,3, 64. . . . . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

63/209

DES

OU SEJA

Permuted Choice 157 49 41 33 25 17 9 1 58 50 42 34 26 18

10 2 59 51 43 35 27 19 11 3 60 52 44 36

63 55 47 39 31 23 15 7 62 54 46 38 30 22

14 6 61 53 45 37 29 21 13 5 28 20 12 4

31 2 64 5 97 8

b1 b2 b3 b4 b5 b6 b7 b8 b9 b64b63b62b6164636261

...

Permuted Choice 1

b4b12b20b2831 2 4 5 56555453

...b57 b49 b41 b33 b25

Ch

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

64/209

DESGerao das chaves de round

Chave

permutedchoice 1

C0 D0

shift esquerda

shift esquerda

C1 D1

permuted

choice 2

K1

shift esquerda

shift esquerda

Cn Dn

permutedchoice 2

Kn=2,3,...,15

shift esquerda

shift esquerda

C16 D16

permutedchoice 2

K16

1,2,3, 64. . . . . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

1,2,3, 28. . . 1,2,3, 28. . .

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

65/209

DES

OU SEJA

Permuted Choice 214 17 11 24 1 5 3 28 15 6 21 10

23 19 12 4 26 8 16 7 27 20 13 2

41 52 31 37 47 55 30 40 51 45 33 48

44 49 39 56 34 53 46 42 50 36 29 32

31 2 64 5 97 8

b1 b2 b3 b4 b5 b6 b7 b8 b9 b56b55b54b5356555453

...

Permuted Choice 1

b32b29b36b5031 2 4 5 48474645

...b14 b17 b11 b24 b1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

66/209

Consideraes a respeito da segurana do DES

As caixas S (S-Boxes) foram definidas pelo NSA(National Security Agency), rgo do governoamericano, sem que deixasse claro o porque de taisescolhas.

Depois de alguns anos descobriu-se que essascaixas S faziam com que as criptoanlises linear ediferencial no se tornassem ataques prticos.

Existem pessoas que desconfiam que as caixas Simponham algum tipo de backdoor(porta dosfundos) no algoritmo do DES mas isto no ficouprovado at hoje e no passa apenas deespeculao.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

67/209

Consideraes a respeito da segurana do DES

O tamanho de chave aplicado ao DES (56 bits) j foi quebrado por umataque de fora bruta em um tempo relativamente pequeno (22 horase 15 minutos).

Em uma busca exaustiva da chave do DES, teramos que, a princpio,testar as 256 possveis chaves.

Mas o DES possui a seguinte caracterstica:

Seja uma chave KSeja K a chave complemento bit a bit (ou seja se a chaveK=0110 ento K=1001 troca-se os 1s por 0s e vice-

versa)Ento EK(P)=C e EK(P)=C, onde C o complemento bit abit de C

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

68/209

Consideraes respeito da segurana do DES

Considere que temos um bloco cifrado e queremos realizar umabusca exaustiva da chave, ou seja, decifrar este bloco comtodas as possveis chaves e achar o texto em claro que fizessesentido no contexto aplicado (por exemplo, achar um bloco quecontenha uma palavra conhecida).

Neste caso no precisamos decifrar o bloco com todas aschaves, uma vez que, se decifrarmos com a chave K e acharmoso texto em claro P, logo, se decifrarmos com a chave K iremosachar o texto em claro P.

Com isso necessitamos testar apenas 255 chaves e no 256chaves.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

69/209

Consideraes respeito da segurana do DES

O DES possui 4 chave fracas e 6 pares de chaves semi-fracas, totalizando 16 chaves com problema. Apesar deser considerada uma vulnerabilidade desse padro, autilizao dessas chaves no muito provvel(probabilidade 16/256 = 1/252).

Chaves fracas so as que permitem que o processo decifrao seja desfeito por ele mesmo. Esse processodefine uma involuo na aplicao do processo de cifraoe ocasionado, no DES, quando ocorre aquilo que conhecido como chaves palindrmicas, que so chavesque geram as coincidncias: sub-chaves K1e K16iguais;

sub-chaves K2e K15 iguais, e assim sucessivamente at K8= K9. Chaves semi-fracas so pares de chaves onde uma

desfaz o processo efetuado pela outra, ou seja, caso achave K1seja utilizada para cifrar, a chave K2poder serutilizada para decifrar o criptograma resultante de K1

resultando no texto claro original.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

70/209

AES

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

71/209

AES

O AES definido no FIPS PUBS 197 (FederalInformation Processing Standards Publication197).

Padronizado em 2001 O AES foi escolhido entre diversas cifras que foram

submetidas para anlise.A cifra escolhida foi o RIJNDAEL que originalmente

trabalhava com blocos de 128, 192 ou 256 bits e

chaves de 128, 192 ou 256 bits. O AES possui: Tamanho de bloco 128 bits Tamanho da chave 128, 192 ou 256 bits

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

72/209

AES

in0

in15

in1

in2

in3

in4

in5

in6

in7

in8

in9

in10

in11

in12

in13

in14

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

out0

out15

out1

out2

out3

out4

out5

out6

out7

out8

out9

out10

out11

out12

out13

out14

bytes deentrada

vetor deestado

bytes desada

Estado

Ou seja, os bytes de entrada (in0in1in2 ... In14in15) so considerados comouma matriz e o algoritmo do AES realiza operaes em cima desta matrizgerando a matriz final. O bloco cifrado ento considerado como sendoa seqncia de bytes out0out1out2 ... out14out15

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

73/209

AES - Viso geral de 1 passo

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

S-Box

1

23

ShiftRows() MixColumns()

s0,0

s3,3

s1,0

s2,0

s3,0

s0,1

s1,1

s2,1

s3,1

s0,2

s1,2

s2,2

s3,2

s0,3

s1,3

s2,3

AddRoundKey()

A quantidade de passos depende do tamanho de chave usada

128 bits 10 passos

192 bits 12 passos

256 bits 14 passos

No ltimo passo no executada a operaoMixColumns

Antes do primeiro passo executada a operao AddRoundKey

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

74/209

Modos de Operao

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

75/209

Modos de OperaoElectronic Codebook Mode (ECB)

EK EK EK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

DK DK DK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

cifrao ECB decifrao ECB

Vantagens

Posso cifrar ou decifrar qualquer bloco de formaindependente dos demais blocos.

Ideal para cifrar arquivos que so acessados aleatoriamente. Posso acessar, cifrar ou decifrar qualquer bloco. Posso paralelizar a cifrao. Cada bloco cifrado em umprocessador.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

76/209

Modos de OperaoElectronic Codebook Mode (ECB)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

77/209

Modos de OperaoElectronic Codebook Mode (ECB)

Desvantagens

Blocos em claro iguais geram blocos cifrados iguais Ataque block replay

1 2 3 4 5 6 7 8 9 10 11 12 13

data/horabanco

emissorbancodestino

nome de quem ser feito o depsi toconta de quem ser

feito o depsitovalor

nmero do bloco

campo

Inicialmente transfiro dinheiro para minha conta e, grampeando a

linha de comunicao do banco, consigo os blocos de 5 a 12correspondentes ao meu nome cifrado. Intercepto toda a comunicao do banco e substituo os blocos de5 a 10 pelos blocos que consegui no item anterior. Desta forma, todos os depsitos sero feitos na minha conta.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

78/209

Modos de OperaoElectronic Codebook Mode (ECB)

EK EK EK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

DK DK DK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

cifrao ECB decifrao ECB

Propagao de erro

O erro em um bit (troca) no texto cifrado - afeta 1 bloco dotexto claro decifrado1 bit do texto cifrado removido ou adicionado - erro sepropaga para todos os demais blocos em claro subsequentes.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

79/209

Modos de OperaoCipher Block Chaining Mode (CBC)

Vetor de inicializao IV

Serve para que mensagens que comeam iguais no geremos mesmos textos cifrados. No precisa ser secreto e pode ser enviado junto com amensagem cifrada.

EK EK EK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

DK DK DK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

cifrao CBC decifrao CBC

IV

IV

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

80/209

Modos de OperaoCipher Block Chaining Mode (CBC)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

81/209

Modos de OperaoCipher Block Chaining Mode (CBC)

EK EK EK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

DK DK DK

Pi-1 Pi Pi+1

Ci-1 Ci Ci+1

cifrao CBC decifrao CBC

IV

IV

Propagao de erro

Erro de 1 bit no texto cifrado - afeta 1 bloco e 1 bit do textoclaro decifrado1 bit do texto cifrado removido ou adicionado - erro sepropaga para todos os demais blocos em claro subsequentes

Informtica BANESE CESPE 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

82/209

Analista Judicirio Anlise de Sistemas TST CESPE 2008

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

83/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

84/209

Modos de OperaoCipher Feedback Mode (CFB)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

85/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

86/209

Modos de OperaoOutput Feedback Mode (OFB)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

87/209

Modos de OperaoOutput Feedback Mode (OFB)

cifrarchave K

pi ci

cifrao OFB

cifrarchave K

pi

decifrao OFB

ci

Propagao de erro

Erro de 1 bit no texto cifrado - gera 1 bit errado no texto clarodecifrado 1 bit do texto cifrado removido ou adicionado - erro em

todos os blocos decifrados a partir deste erro

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

88/209

Modos de OperaoCounter Mode

Vantagem em relao ao OFB Pode-se cifrar ou decifrar P

i

sem ter que gerar toda a seqncia paracifrao dos Pj (onde j

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

89/209

Cifrao Mltipla

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

90/209

Cifrao Dupla

texto

claro

texto

cifrado

KA KB

cifrar cifrar

texto

claro

texto

cifrado

KB KA

decifrar decifrar

Exemplo: Double DES

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

91/209

Cifrao Dupla

MEET IN THE MIDDLE ATTACK

Suponha que temos um texto em claro e o correspondente cifrado e

queremos achar a chave usada na cifrao.Inicialmente ciframos, com apenas o primeiro estgio, o texto emclaro com todas as possveis chaves e armazenamos o resultadosem um vetor.

Depois deciframos o texto cifrado, com apenas o segundo estgio epara cada sada comparamos para ver se este valor aparece natabela.

Se fizermos isto para alguns textos em claro e os respectivos textoscifrados, conseguimos achar a chave.

Exemplo: Double DES

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

92/209

Cifrao Dupla

textoclaro

textocifrado

K1 K2

cifrar decifrar

chavetestada sada

K0K1K2

K264

-1

......

X0X1X2

X264

-1

???

Logo a chave efetiva do double DES 256 devido ao ataqueMeet in the middle e no 2112 como poderia se imaginar inicialmente(isto sem considerar a caracterstica de complemento da chave jexplicado anteriormente)

Exemplo: Double DES

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

93/209

Cifrao tripla com duas chaves

A vantagem cifrar-decifrar-cifrar que se colocarmos KA=KBpodemos usar o Triple DES como sendo o DES simples, ou seja, estasoluo serve tanto para cifrar triple-DES quanto para cifrar DES.Chave efetiva 2112 e o ataque man in the middle no til neste caso.

textoclaro

KA KB

cifrar decifrartexto

cifradocifrar

textoclaro

KAKB

cifrar decifrartexto

cifradodecifrar

KA

KA

Exemplo: Triple DES com duas chaves

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

94/209

Cifrao tripla com trs chaves

textoclaro

KA KB

cifrar decifrartexto

cifrado

KC

cifrar

textoclaro

KAKB

cifrar decifrartextocifrado

KC

decifrar

A vantagem cifrar-decifrar-cifrar que se colocarmos KA=KB=KCpodemos usar o Triple DES como sendo o DES simples, ou seja, estasoluo serve tanto para cifrar triple-DES quanto para cifrar DES.Chave efetiva devido ao ataque meet in the middle - 2112 e no 2168como poderia se imaginar inicialmente.

Exemplo: Triple DES com trs chaves

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

95/209

Stream Ciphers (Cifras de Cadeia)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

96/209

ONE TIME PAD

Este o esquema de cifrao perfeito. O one time pad em dadosbinrios utiliza uma chave gerada de forma aleatria, do tamanho dotexto. A operao de cifrao consiste na operao XOR bit a bit dotexto em claro com a chave.

Neste mtodo de cifrao, a busca exaustiva da chave no eficaz,uma vez que todos os possveis textos so achados quando se aplicaa busca exaustiva.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

97/209

ONE TIME PAD

Exemplo: Suponha que temos um texto cifrado que 0101. Seaplicarmos a busca exaustiva, obteremos:

texto cifrado chave de busca exaustiva texto em claroanalisado0101 0000 1010

0101 0001 1011

0101 0010 10000101 0011 1001

0101 0100 1110

0101 0101 1111

0101 0110 1100

0101 0111 1101

0101 1000 0010

0101 1001 0011

0101 1010 0000

0101 1011 0001

0101 1100 0110

0101 1101 0111

0101 1110 0100

0101 1111 0101

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

98/209

ONE TIME PAD

Exemplo (cont.):

Ou seja, se tentarmos a busca exaustiva iremos achar todos ospossveis textos em claro e no poderemos identificar qual era otexto em claro original a no ser que tenhamos a chave utilizada nacifrao.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

99/209

ONE TIME PAD

Este sistema prov SEGURANA PERFEITA (perfect secrecy)

O criptoanalista no capaz de obter qualquer informaosobre texto legvel se conseguir interceptar o texto ilegvelcorrespondente.

Este sistema prov SEGURANA INCONDICIONAL(unconditional security)

Ele no pode ser quebrado at mesmo com recursos

computacionais infinitos.

Perito Criminal CPC CESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

100/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

101/209

RC4

uma cifra de fluxo de tamanho de chave varivel (atno mximo 2048 bits)

Desenvolvida em 1987 por Ron Rivest para a empresaRSA Data Security, Inc.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

102/209

RC4

Seja o vetor S de 256 posies (S0, S1, ..., S255) onde cada elemento do vetorarmazena um byte

Seja um vetor K de 256 posies (K0, K1, ..., K255) onde cada elemento do vetorarmazena um byte

Inicialize o vetor S da seguinte forma:S0=0,S1=1,..., S255=255

Preencha o vetor K com a chave, repetindo a chave se necessrio at completartodo o vetor K.

Seja j = 0

Para i=0 at 255 faa

j=(j+Si+Ki) mod 256

troque Si com Sj

Gerao do Vetor S

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

103/209

RC4

Sejam i = 0 e j = 0

i=(i+1)mod 256

j=(j+Si) mod 256

troque Si com Sj T=(Si+Sj)mod 256

B=St

Ou seja, B um byte pseudo aleatrio gerado. Executa-se o algoritmoacima para quantos bytes pseudo aleatrios necessrios.

Gerao da seqncia pseudo aleatria

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

104/209

RC4

Cx=Bx XOR Px

Onde:

Cx o byte x do texto cifrado

Bx o byte x gerado pelo RC4

Px o byte x do texto em claro

Cifrao

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

105/209

RC4

Px=Bx XOR Cx

Onde:

Cx o byte x do texto cifrado

Bx o byte x gerado pelo RC4

Px o byte x do texto em claro

Decifrao

Informtica BANESE CESPE 2004

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

106/209

Cif i i

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

107/209

Cifras assimtricas

cifrao decifraotexto claro texto cifrado texto claro

chaveK1

chaveK2

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

108/209

RSA

Publicado em 1978 Nome RSA provm das iniciais dos autores

(Ron Rivest, Adi Shamir e Len Adleman) Baseado na dificuldade de fatorar um

nmero inteiro grandeAmplamente difundido

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

109/209

RSA

Sejam dois nmeros primos grandesp e q Calcule n = p.q Seja e escolhido randomicamente tal que e e(p-1)(q-1) sejam primos entre si

Calcule dtal que e.d1 mod(p-1)(q-1)

Desta forma: e e n formam a chave pblica dforma a chave privada

Gerao das chaves pblica e privada

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

110/209

RSA

Divida a mensagem em blocos numricos menoresque n

Seja mi o bloco de texto claro que se deseja cifrar Seja ci o bloco de texto cifrado correspondente ami

ci calculado da seguinte forma:ci=mi

e mod n

Cifrao

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

111/209

RSA

Seja ci o bloco de texto cifrado que sedeseja decifrar

Seja mi o bloco de texto clarocorrespondente a ci mi calculado da seguinte forma:

mi=cid mod n

Decifrao

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

112/209

RSA

Passo 1 - escolha de p e q Suponha que escolhamos p=47 e q=71

Passo 2 - Clculo de n n=p.q=3337

Passo 3 - escolha de e Lembre que e no pode ter fatores em comum com (p-1)(q-1)=46.70=3220 Suponha que escolhamos e=79.

Passo 4 - clculo de d

Utilizaremos o algoritmo euclidiano estendido para calcular d d = 79-1 mod 3220 = 1019

Passo 5 - Torne pblico e e n e mantenha d secreto. Descarte p e q.

Exemplo gerao das chaves:

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

113/209

RSA

Para cifrar a mensagem: m=6882326879666683

Primeiro quebre-a em blocos pequenos. Blocos de trs dgitos funcionambem neste caso. A mensagem quebrada em seis blocos, mi, que so:

m1=688

m2=232

m3=687

m4=966

m5=668

m6=003

O primeiro bloco cifrado da seguinte forma: 68879 mod 3337 = 1570 = c1

Realizando a mesma operao nos blocos subseqentes, ser gerada aseguinte mensagem cifrada: c = 1570 2756 2091 2276 2423 158

Exemplo cifrao:

RSA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

114/209

RSA

Decifrar a mensagem consiste em realizar a mesma operao deexponenciao usando a chave de decifrao 1019, ento: 15701019 mod 3337 = 688 =m1

O resto da mensagem ser decifrado desta maneira.

Exemplo decifrao:

Agente Tcnico Analista de Rede MPE/AM CESPE 2008

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

115/209

Analista Judicirio Anlise de Sistemas TST CESPE 2008

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

116/209

Funes de condesao unidirecionaisHASH

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

117/209

- HASH

xx

x

xx

x

x

x

x x

difcil

P d j d ?

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

118/209

Por que so desejadas?

computacionalmente invivel: Encontrar uma mensagem que corresponda a

uma determinada MD (Message Digest);

Encontrar duas mensagens diferentes queproduzam a mesma MD. Qualquer mudana na mensagem geradora

da MD ir, com altssima probabilidade,causar uma mudana no MD.

SHS

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

119/209

SHS

Especificado na FIPS PUB 180-2 (Federal InformationProcessing Standards Publications)

Nome do padro: Secure Hash Signature Standard (SHS) (FIPSPUB 180-2)

O padro especifica quatro algoritmos hash seguros - SHA-1,SHA-256, SHA-384, e SHA-512

Segundo o padro, computacionalmente invivel:

achar uma mensagem que corresponda a um messagedigest

achar duas mensagens que possuam o mesmo messagedigest

SHS

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

120/209

SHS

Caractersticas:Algoritmo Tamanho

damensagem

(bits)

Tamanhodo bloco

(bits)

Tamanhoda palavra

(bits)

Tamanhodo

messagedigest

(bits)

Segurana(bits)

SHA-1 < 264 512 32 160 80

SHA-256 < 264 512 32 256 128

SHA-384 < 2128 1024 64 384 192

SHA-512 < 2128 1024 64 512 256

O item segurana considera que o ataque do aniversrio (birthdayattack) em um message digest de tamanho n produz uma coliso comfator de trabalho de aproximadamente 2n/2

Funes do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

121/209

Funes do SHA-1

SHA-1 usa uma sequncia de funes lgicas f0, f1,... , f79. Cada funo opera com 3 palavras de 32 bits cada

(x,y,z) e produz uma palavra de 32 bits como sada.As funes so definidas da seguinte forma:

Constantes do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

122/209

Constantes do SHA-1

SHA-1 usa uma sequncia de constantes k0, k1,..., k79, que so definidas da seguinte forma:

Padding do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

123/209

Padding do SHA-1

A mensagem final deve ter um nmero de bits mltiplode 512: Exemplo: a mensagem abc

Acrescenta-se um bit 1

Vrios bits 064 bits representando o tamanho original da mensagem

Valores Hash Iniciais

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

124/209

Valores Hash Iniciais

Consiste das cinco palavras de 32 bitsabaixo:

O Algoritmo do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

125/209

O Algoritmo do SHA-1

O algoritmo utiliza: 80 palavras de 32 bits fixas (constantes); 5 variveis de 32 bits (A, B, C, D, E);Um valor hash com 5 palavras de 32 bits.

Deve ser feito o pr-processamento antes daexecuo do algoritmo:padding para um mltiplo de 512 e diviso em

blocos de 512.

O Algoritmo do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

126/209

O Algoritmo do SHA-1

a. Dividir M(i) em 16 palavras W[0], ... , W[15], ondeW[0] a palavra mais a esquerda. b. Sejam A = H0, B = H1, C = H2, D = H3, E = H4. c. Para t = 0 at 79 faa

s = t ^ MASK; // MASK = 0000000F se (t >= 16) W[s] = S1(W[(s + 13) ^ MASK] XOR W[(s + 8)

AND MASK] XOR W[(s + 2) ^ MASK] XOR W[s]); TEMP = S5(A) + ft(B,C,D) + E + W[s] + Kt; E = D; D = C; C = S30(B); B = A; A = TEMP;

d. Let H0 = H0 + A, H1 = H1 + B, H2 = H2 + C, H3= H3 + D, H4 = H4 + E.

Obs.: Sn(X) = rotao de X esquerda n posies.

O Algoritmo do SHA 1

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

127/209

O Algoritmo do SHA-1

Para cada um dos N blocos de 512 bits: Iterao de 80 repeties com as operaes:

f(x,y,z);Adies mod 232;Deslocamentos e rotaes;

As variveis utilizadas sero inicializadas eapresentaro valores que sero passados para asiteraes com os outros blocos (N).

Ao final, as cinco palavras de 32 bits seroconcatenadas, gerando o hash final de 160bits.

MD5

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

128/209

MD5

Melhoria do MD4

Projetado por Ron Rivest (tambm autor do MD4)

MD (Message Digest)

MD5 e MD4 produzem um hash de 128 bits

MD5 roda 30% mais lento que o MD4

Perito Criminal CPC CESPE

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

129/209

MD5

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

130/209

MD5

Padding idntico ao SHA-1; Inicializao do buffer: 4 palavras de 32 bits cada (A, B, C, D) inicializadas com:

A: 01 23 45 67B: 89 ab cd ef

C: fe dc ba 98D: 76 54 32 10

Processar a mensagem em blocos de 16 palavras de 32 bitscada (512 bits) utilizando funes do tipo:

F(X,Y,Z) = (X and Y) or (not(X) and Z)G(X,Y,Z) = (X and Z) or (Y and not(Z))H(X,Y,Z) = X xor Y xor ZI(X,Y,Z) = Y xor (X or not(Z))

MD5

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

131/209

MD5

A MD produzida ser A, B, C, D,concatenados, resultando em 128 bits.

MD5

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

132/209

MD5

Principais diferenas entre o MD4 e o MD5

Foi adicionado mais um round de clculo;

A funo g no round 2 foi modificada de(XY v XZ v YZ) para (XZ v Y not(Z)) paradiminuir a simetria geral do algoritmo.

Cada passo, agora, considera o resultado oanterior, o que promove um efeitoavalanche mais rpido.

Birthday attack(ataque do aniversrio)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

133/209

(ataque do aniversrio)

Existem dois ataques de fora bruta contra funes one way:

1. Dado o MD (hash) de uma mensagem H(M), o inimigo tentaachar M tal que H(M)=H(M)

2. O inimigo tenta achar duas mensagens aleatrias, M e M tal queH(M)=H(M). Isto bem mais fcil que o item anterior.

O paradoxo do aniversrio um problema estatstico clssico.

Birthday attack(ataque do aniversrio)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

134/209

(ataque do aniversrio)

Quantas pessoas devem estar em uma sala para que eu tenhauma chance maior do que 50% de que uma dessas pessoas tenhamo mesmo aniversrio que eu?

Resp: 253 Quantas pessoas devem estar em uma sala para que se tenhauma chance maior que 50% de que duas dessas pessoas faamaniversrio no mesmo dia?

Resp: 23

O primeiro problema apresentado acima anlogo ao primeiro

caso de fora bruta O segundo problema apresentado anlogo ao segundo caso defora bruta

Birthday attack(ataque do aniversrio)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

135/209

(ataque do aniversrio)

Considere uma funo hash que gere um hash de m bits Achar uma mensagem que tenha um valor hash especficorequer o clculo do hash de 2m mensagens aleatrias (2m oespao de todos os possveis hash). Achar duas mensagens que tenham o mesmo valor hashrequer o clculo do hash de 2m/2 mensagens aleatrias.

Uma mquina que calcule o hash de um milho de mensagens porsegundo levaria 600.000 anos para achar uma segunda mensagemque possua um hash especfico de 64 bits.

A mesma mquina pode achar um par de mensagens que tenham omesmo valor hash em aproximadamente uma hora.

Birthday attack(ataque do aniversrio)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

136/209

(ataque do aniversrio)

Uma pessoa est se preparando para assinar uma mensagemonde a assinatura consiste em um hash de m bits cifrado com achave privada. O fraudador prepara 2m/2 mensagens diferentes com o mesmosentido e calcula os respectivos hash. O fraudador prepara 2m/2 mensagens diferentes com contedofraudulento e calcula os respectivos hash. Os dois conjuntos so comparados. Pelo ataque do aniversrio, a probabilidade de se obter umamensagem do primeiro grupo com um hash igual a uma mensagem

do segundo grupo de mais de 50%. Considere que conseguimosessas duas mensagem e elas so, respectivamente M e M. O fraudador ento entrega a mensagem M para quem vai assinare essa assinatura ser vlida tambm para M.

Birthday attack(ataque do aniversrio)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

137/209

(ataque do aniversrio)

Concluso:

Se usamos uma funo hash que gera um resumo dem bits

o nvel de esforo necessrio para quebr-la 2m/2.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

138/209

Assinatura Digital com Apndice esem privacidade

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

139/209

sem privacidade

Kprivada=> s Bob conhece

Kpblica=> todos conhecem

hash

documento

hash cifradocom Kprivada

assinatura

par de chaves de umacifra assimtrica

Esquema de assinatura digital

Assinatura Digital com Apndice esem privacidade

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

140/209

sem privacidade

Verificao da assinatura digital

hash (H1)

hash (H2)

compara

se for igual => assinatura vlida

se for diferente => assinatura no vlida

decifra a assinatura com achave Kpblica

gera o hash do documentos

Assinatura Digital com Recuperaoda Mensagem e sem privacidade

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

141/209

da Mensagem e sem privacidade

Esquema de assinatura digital

Kprivada => s Bob conhece

Kpblica => todos conhecem

documento documentocifrado

com Kprivada

assinatura

par de chaves de umacifra assimtrica

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

142/209

Assinatura Digital com Privacidade daMensagem

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

143/209

Mensagem

hash

documento

hash cifradocom Kprivada

assinatura

documentocifrado com

Kpblica

emissor

destinatrio

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

144/209

Informtica

BANESE

CESPE 2002

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

145/209

Informtica

BANESE

CESPE 2002

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

146/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

147/209

COMPACTAO E CRIPTOGRAFIA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

148/209

COMPACTAO E CRIPTOGRAFIA

COMPACTAR E DEPOIS CIFRAR ?

OU

CIFRAR E DEPOIS COMPACTAR ?

COMPACTAO E CRIPTOGRAFIA

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

149/209

COMPACTAO E CRIPTOGRAFIA

Uma das caractersticas de um bom mtodo de cifrao fazer com que o texto cifrado no contenha nenhumainformao a respeito do texto claro. Com isso, toda a redundncia existente no texto em claro eliminada quando se gera o texto cifrado. Logo, se tentarmos compactar um texto cifrado, acompactao no ser efetiva pois toda a redundnciaexistente j foi eliminada.

Logo deve-se

compactar o arquivo para depois cifr-lo

Criptoanlise Tipos de Ataque

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

150/209

p p q

Ciphertext-only attack O criptoanalista somente tem o texto cifrado de diversas mensagens O trabalho do criptoanalista recuperar o texto em claro de tantas

mensagens quanto possvel ou deduzir a chave (ou chaves) usadas paracifrar a mensagem.

Known-plaintext attack O criptoanalista tem acesso ao texto cifrado de diversas mensagens e aosrespectivos textos em claro. O trabalho do criptoanalista deduzir a chave (ou chaves) usadas para

cifrar a mensagem ou deduzir um algoritmo para recuperar novasmensagens cifradas com aquela chave

Chosen-plaintext attack O criptoanalista tem acesso no somente ao textos cifrados e respectivostextos em claro mas tambm pode escolher os textos em claro que so

cifrados O trabalho do criptoanalista deduzir a chave (ou chaves) usadas para

cifrar a mensagem ou deduzir um algoritmo para recuperar novasmensagens cifradas com aquela chave

Criptoanlise Tipos de Ataque

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

151/209

p p q Adaptative-chosen-plaintext attack

Caso especial do chosen-plaintext-attack O criptoanalista tem acesso no somente ao textos cifrados e respectivos textos em

claro mas tambm pode escolher os textos em claro que so cifrados. Alm disso elepode escolher novos textos em claro a serem cifrados com base nos estudos realizadossobre os textos em claro e correspondentes cifrados.

O trabalho do criptoanalista recuperar o texto em claro de tantas mensagens quantopossvel ou deduzir a chave (ou chaves) usadas para cifrar a mensagem.

Chosen-ciphertext attack O criptoanalista pode escolher diferentes textos cifrados a serem decifrados e ter

acesso aos textos decifrados O trabalho do criptoanalista deduzir a chave (ou chaves) usadas para cifrar a

mensagem ou deduzir um algoritmo para recuperar novas mensagens cifradas comaquela chave

Chosen-key attack Este ataque no significa que o criptoanalista possa escolher a chave, significa que ocriptoanalista tem conhecimento sobre a relao existente entre diversas chaves. O trabalho do criptoanalista deduzir a chave (ou chaves) usadas para cifrar a

mensagem ou deduzir um algoritmo para recuperar novas mensagens cifradas comaquela chave

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

152/209

p

Desenvolvida por Mitsuru Matsui um tipo de ataque que usa aproximaes lineares para descrevera ao do DES.

Aproximaes lineares, ou correlaes lineares, so equaeslineares que valem com alguma probabilidade p.

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

153/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Exemplo: Seja a cifra definida abaixo:

Entrada Sada

b1 b2 b3 c1 c2 c3

000

001010

011

100

101110

111

001

100010

100

101

011101

000

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

154/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Entrada Sadab1 b2 b3 c1 c2 c3

000

001

010

011100

101

110

111

001

100

010

100101

011

101

000

b1 b3 c1 com probabilidade p=1

como b1 a1 k1 e b3 a3 k3logo a1 k1 a3 k3 c1ou k1 k3 a1 a3c1 com p=1

Pode-se observar que:

Logo se 1 texto cifrado e o respectivo texto emclaro forem conhecidos ento consigo calcular

k1 k3

Com probabilidade 1, o que equivale a dizer queconsegui um bit da chave

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

155/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Entrada Sadab1 b2 b3 c1 c2 c3

000

001

010

011100

101

110

111

001

100

010

100101

011

101

000

b1 b2 c2 vale para 6 das 8 entradas

ou seja, vale com probabilidade 3/4caso as entradas ai sejam aleatrias

logo

k1 k2 a1 a2c2 vale com p=3/4

Pode-se observar que:

Logo se algumas entradas e as respectivassadas forem conhecidas e para cada parentrada sada for calculado o valor

O valor correto ser sugerido mais vezes

k1 k2

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

156/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Entrada Sadab1 b2 b3 c1 c2 c3

000

001

010

011100

101

110

111

001

100

010

100101

011

101

000

Concluso:

Com base em equaes lineares de bits daentrada e equaes lineares de bits da sadapode-se conseguir valores para equaeslineares de bits da chave

Criptoanlise Linear

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

157/209

p

Concluso:

Contra o DES 16 rounds este ataque pode recuperar a chavecom uma mdia de 243 textos claro conhecidos

Criptoanlise Diferencial

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

158/209

p

Criado por Eli Biham e Adi Shamir

um tipo de ataque de texto claro escolhido.

Criptoanlise Diferencial

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

159/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Exemplo: Seja a cifra definida abaixo:

Entrada Sada

b1 b2 b3 c1 c2 c3

000

001010

011

100

101110

111

001

100010

100

101

011101

000

Criptoanlise Diferencial

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

160/209

p

Caixa-S

a1 a2 a3 k1 k2 k3

c1 c2 c3

b1 b2 b3

Entrada Sadab1 b2 b3 c1 c2 c3

000

001

010

011100

101

110

111

001

100

010

100101

011

101

000

Consideremos:

Logo se eu sei a diferena de dois textos emclaro, eu tambm sei a diferena entre essesdois textos na entrada da caixa S e essadiferena independe da chave.

A diferena na sada da caixa S vai depender dachave.

a1' k1 b1' e a1'' k1 b1''

seja e

logo k1 k1ou seja

a1' a1'' a1 b1' b1'' b1

a1' a1'' b1' b1''

b1a1

Criptoanlise Diferencial

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

161/209

Concluso:

Contra o DES 16 rounds este ataque pode recuperar a chavecom uma mdia de 247 textos claro conhecidos.

Este ataque pode ser convertido para um ataque de texto claroconhecido que necessita de 255 textos claros conhecidos.

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

162/209

Certificao Digital

Infra-estruturas de Chaves Pblicas(ICP)

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

163/209

( )

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

164/209

O que so certificados digitais?

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

165/209

CRIPTO

H

A

S

H

chave

privada

chave

pblica

dados

do

titular

chaveprivada

(AC)

resumo

assinaturadigital

extenses

Perito Polcia Federal CESPE 2002

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

166/209

Padres de ICP

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

167/209

Objetivos:gerenciamento eficiente e confivel de

chaves pblicas/certificados;

interoperabilidade.Principais padres abertos de ICP:X.509;

PKIX.

X.509

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

168/209

Origem: ITU-T.Verso 3 atualizada em maro de 2000. ISO/IEC 9594-8.

Inclui infra-estrutura para gerenciamento decertificados de atributos. Define estrutura abrangente. Implementaes X.509 incompatveis entre si. Necessidade de utilizao de perfis.

PKIX

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

169/209

Internet X.509 Public KeyInfrastructure.

Internet Engineering Task Force IETF:

PKIXWorking Group.Principais objetivos:aperfeioar gerncia de certificados;

promover a interoperabilidade deaplicaes.

Baixa demanda de comunicao.

PKIX entidades de uma ICP

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

170/209

Autoridade Certificadora (AC);Autoridade de Registro (AR);Repositrio;Entidade Final (EF).

Relacionamento entre as entidades

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

171/209

REP

OSITRI

O

AR

AC

AC

Usurios de ICP

Entidades de

gerenciamentode ICP

Transaes degerncia

Transaes operacionais ede gerncia em repositrio

Publicao de certificado

Publicao de certificado e de LCR

ENTIDADE FINAL

Transaes degerncia

(RFC 2459)

PKIX atribuies da entidades

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

172/209

Autoridade certificadora (AC):emite, gerencia, publica e revogacertificados;

Autoridade de registro (AR):sistema opcional que assegura ovnculo entre chaves pblicas e

identidades de seus proprietrios,dentre outras funes degerenciamento, delegadas pela CA;

PKIX atribuies da entidades

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

173/209

Entidade final (EF): usurio decertificados ou entidade de umsistema de usurio final, proprietriosde certificados;

Repositrio: sistema ou coleo desistemas distribudos com a finalidadede armazenar certificados e Listas de

Certificados Revogados (LCR),distribuindo esses elementos sentidades finais.

PKIX principais funes

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

174/209

registro: processo pelo qual umindivduo faz-se conhecido pela AC,diretamente, ou por meio de uma AR,antes da emisso de certificado(s)

relativo(s) a esse indivduo; inicializao: se d quando um

indivduo, usurio ou cliente, obtm

valores necessrios ao incio dascomunicaes com a ICP, como porexemplo, a gerao de um par dechaves;

PKIX principais funes

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

175/209

certificao: processo em que a AC emiteum certificado da chave pblica de umindivduo e lhe envia o certificado, ou publica-o em um repositrio;

recuperao de chave privada: por meiode cpias de segurana, feitas pela AC,possibilita reaver a chave privada de umusurio, quando essa perdida, por exemplo,no caso de um funcionrio aps ele ter sido

demitido, para permitir a recuperao dedados cifrados de relevncia empresa;

PKIX principais funes

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

176/209

gerao de chaves: o par de chaves podeser gerado no ambiente local do usurio, oupela AC, dependendo da poltica adotada;

atualizao de chaves: feita regularmente,com uma transio bem planejada, permiteque no haja interrupo dos servios;

PKIX principais funes

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

177/209

certificao cruzada: utilizada parapermitir que clientes/usurios em umambiente administrativo comuniquem-se comparceiros de outros ambientes, emhierarquias distintas;

revogao: possibilita a divulgao de listasde certificados que tenham sido revogadosantes de seus respectivos prazos de validade,por meio de LCRs ou outros mtodos, como a

checagem de revogao on-line. distribuio/publicao de certificadose notificaes de revogao;

Perito Polcia Federal CESPE 2002

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

178/209

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

179/209

Infra-estrutura de Chaves Pblicas Brasileira

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

180/209

ICP-Brasil - objetivos

http://www.icpbrasil.gov.br/ -

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

181/209

autenticidade

integridade

validade jurdica

documentos eletrnicos

aplicaes de suporte

aplicaes habilitadas

transaes eletrnicas

(Art. 1, MP 2.200-2)

Criao da ICP-Brasil

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

182/209

MP 2.200, de 28/6/2001.

MP 2.200-2, de 24/8/2001 EC 32, de11/9/2001.

Entidades da ICP-Brasil

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

183/209

Autoridade Gestora de Polticas;Autoridade Certificadora Raiz (AC-Raiz);Autoridades Certificadoras (AC);

Autoridades de Registro (AR).

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

184/209

Hierarquia da ICP-BrasilCG / ICP-Brasil

NormalizaoAcordo entre partes

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

185/209

AC Raiz

ICP-BrasilAC Razes

AC

Governo

AC

Privadas

AC

Privadas

AC

Priv.

AC

Privadas

AR Privadas

AC

Gov.

AC

Gov.

AR Governo

Usurio Usurio Usurio Usurio

AC

Priv.

AR Privadas

Usurio Usurio

Credenciamento

Usurios

Operao

Restries na hierarquia

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

186/209

s AC da ICP-Brasil no permitidocertificar outras AC que no lhe sejamimediatamente subordinadas na

hierarquia.

A AC Raiz pode realizar certificao

cruzada com AC Razes de outrospases, mediante acordo internacional.

ICP-Brasil responsabilidades

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

187/209

NORMALIZAO

CREDENCIAMENTO

OPERAO

POLTICAS, DIRETRIZES, NORMAS, REGRASOPERACIONAIS

ACREDITAO, AUDITORIA, FISCALIZAO ECERTIFICAO

Comit Gestor(CG/ICP-Brasil)

AC Raiz

AC Pb/Priv

AR Pb/Priv IDENTIFICAO, CADASTRAMENTO,LANAMENTO

EMISSO, GERENCIAMENTO E REVOGAO DECERTIFICADOS DE CHAVES PBLICAS

BASE OPERACIONAL DA ICP- Brasil

ICP-Brasil padronizao seguida

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

188/209

PKIX. Extenso subjectAlternativeName:

campos otherName:Pessoa Fsica (1) : CPF, PIS/PASEP, RG, data de

nascimento;Pessoa Jurdica (3) : CNPJ, nome do responsvel, dados

do responsvel (CPF ...)Ttulo de eleitor (5).novo campo destinado a uso pela Previdncia Social

(Resoluo n 31, de 29 de janeiro de 2004, do CG/ICP-Brasil)

Tipos de certificados da ICP-Brasil

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

189/209

A1 A2 A3 A4

S1 S2 S3 S4

ASSINATURA:

SIGILO:

nvel de segurana

Exemplos de aplicao - assinatura

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

190/209

Confirmao de identidade na Web;correio eletrnico;transaes on-line;

redes privativas virtuais (VPN);cifrao de chaves de sesso

(SSL/TLS);

assinatura de documentos eletrnicoscom verificao da integridade de suasinformaes.

Exemplos de aplicao - sigilo

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

191/209

Cifrao de:documentos;bases de dados;

mensagens;outras informaes eletrnicas, com a

finalidade de garantir o seu sigilo.

O que envolve a ICP-Brasil?

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

192/209

Padres; normas; seguranas: fsica, lgica, humana; autenticao de: pessoas, empresas,

instituies, mquinas, aplicaes; auditoria e fiscalizao; tecnologias de: hardwaree software;

presuno de validade jurdica dedocumentos eletrnicos.

Esteganografia e Estegoanlise

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

193/209

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

194/209

Ramificaes da cincia da escrita secreta

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

195/209

A esteganografia (do grego steganos=coberto e graphein = escrever) podeser definida como uma tcnica de

esconder uma mensagem dentro deoutra sem causar danos, nopermitindo que outras pessoasdetectem que existe uma segundamensagem presente.

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

196/209

Diferente da criptografia, que utilizada paratransformar as mensagens em algoincompreensvel, a esteganografia utilizaartifcios para esconder informaes dentro

de outras informaes, por exemplo, sons,imagens ou textos que tenham significadomas que sirvam apenas de suporte.

No caso dos textos, a idia misturar a

informao desejada com outras gerandoalgo lgico e compreensvel. Para obter de volta a informao, devem ser

lidas apenas partes do texto completo.

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

197/209

A primeira utilizao da esteganografia que setem notcia est emAsHistriasde Herdoto eremonta ao sculo V a.C..

Naquela poca, um certo Histaeu , querendofazer contato secreto com o tirano Aristgoras deMileto, seu superior, escolheu um escravo deconfiana, raspou sua cabea e escreveu na pelea mensagem que desejava enviar.

Esperou que os cabelos crescessem e mandou o

escravo ao encontro de Aristgoras com ainstruo de que deveria raspar seus cabelos.

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

198/209

Na mesma poca, consta que, para informar aosespartanos de um ataque iminente dos persas, umdeterminado rei utilizou o seguinte mtodo: pegou tbuas enceradas, raspou-as, escreveu na madeira

crua a mensagem secreta e encerou-as novamente.

Assim fazendo, as tbuas, aparentementeinofensivas, no chamaram a ateno. O problema era que os espartanos no sabiam o que

fazer quando receberam as tbuas. Por sorte algum teve a idia de raspar a cera,

encontrando as informaes valiosas.

Esteganografia Histrico

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

199/209

Ave Maria de TrithemiusA Grelha de CardanoA Cifra de Bacon

Esteganografia Histrico

http://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20CIFRA%20DE%20BACON.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/A%20GRELHA%20DE%20CARDANO.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/AVE%20MARIA%20DE%20TRITHEMIUS.htm -

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

200/209

Utilizao de sequncias de DNA paraguardar informaes:Qualquer material gentico formado por cadeias

de quatro nucleotdeos (Adenina, Citosina,Guanina e Timina) que podemos comparar a umalfabeto de quatro letras: A, C, G e T. Ascombinaes dessas letras podem gerar cdigos(por exemplo, "A"=CGA, "B"=CCA, etc)

As informaes somente seriam vistas com a

utilizao de um microscpio eletrnico. Empresas podem criar vegetais, por exemplo, comsuas marcas.

Esteganografia - Atual

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

201/209

O principio da esteganografia atual aproveitar reasno usadas ou insignificante de dados. Por vezes comparada criptografia por sua

habilidade de restringir o acesso informao porpessoas no autorizadas.

Ao contrrio da criptografia a esteganografia escondea existncia da informao.

Teve crescimento proporcional ao crescimento daInternet.

Os governos de alguns pases fazem uso deesteganografia para proteger a moeda contrafalsificao.

Esteganografia - Atual

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

202/209

As principais aplicaes atuais so: Marca-dgua (Digital Watermarking): leis decopyright/proteo dos direitos de propriedadeintelectual. Todas as cpias de um determinadoproduto so marcadas da mesma forma, sinalizandoque o material no deve ser copiado e/ouidentificando o titular dos direitos autorais;

Impresses Digitais (Digital Fingerprinting): cadacpia recebe uma marca diferente (por exemplo, umnmero de srie), permitindo identificar o eventualinfrator que venha a ceder ou vender o material a

terceiros no autorizados. Essa marca pode servisvel ou no; Esconder informao dentro de informao.

Esteganografia - Atual

http://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/SEGURAN%C3%87A%20MONET%C3%81RIA%20SUI%C3%87A.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/SEGURAN%C3%87A%20MONET%C3%81RIA%20SUI%C3%87A.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/SEGURAN%C3%87A%20MONET%C3%81RIA%20SUI%C3%87A.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/SEGURAN%C3%87A%20MONET%C3%81RIA%20SUI%C3%87A.htmhttp://../Redes%20CESPE%20SERPRO%202008/Seguranca/esteganografia/SEGURAN%C3%87A%20MONET%C3%81RIA%20SUI%C3%87A.htm -

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

203/209

Esconder informao dentro de informao: TCNICA DA SUBSTITUIO DO BIT MENOS SIGNIFICATIVO :

A substituio do bit menos significativo (BMS) umasimples e comum tcnica de embutir informao em um som

de cobertura. No entanto, esta uma tcnica vulnervel. Por exemplo, a seqncia 10000011 pode ser ocultada em

64 bits. Os valores originais dos 64 bits podem ser:

00100111 11101001 11001000 0010011111001000 11101001 11001000 00100111

Esteganografia - Atual

-

8/3/2019 Cathedra_4_em_1_Seguranca_Aulas_1_e_2

204/209

Esconder informao dentro de informao: TCNICA DA SUBSTITUIO DO BIT MENOS SIGNIFICATIVO :

O valor binrio 10000011 ficaria ento ocultado da seguinteforma:

00100111 11101000 11001000 0010011011001000 11101000 11001001 00100111